作者 Modder

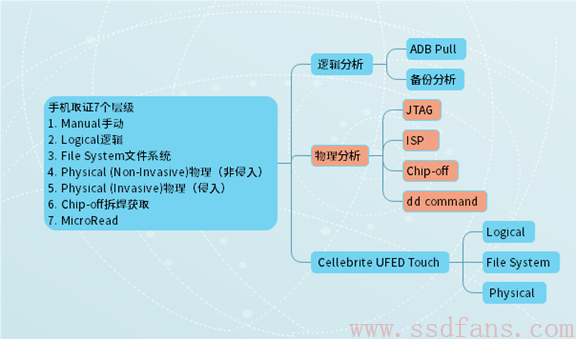

我们知道对于手机,物理分析相较逻辑分析可以提供更多数据给取证人员。这是海外关于手机取证的7个层级的表述,物理分析(橙色)部分提到了四项内容。

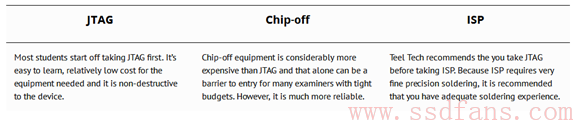

其中JTAG和ISP分析方法,对操作手法要求高,在海外培训中,一般会建议先JTAG,后ISP(下图来自Teel Tech ),在该部分焊点如果出现问题会对移动终端造成严重后果。故建议由受过专业培训的人员进行操作。

拆焊获取是将存储芯片拆离手机,直接对芯片进行分析,获取镜像的方法。一般会通过精密焊台或热风枪将芯片拆下,然后清理表面,并通过植球,之后将芯片安到芯片读取设备上。芯片读取设备可通过淘宝购买(图taobao),如果焊工过关,芯片拆焊的成功率还是比较高的。不过由于对原设备具破坏性,且需设备投入,人员部分要求亦高。

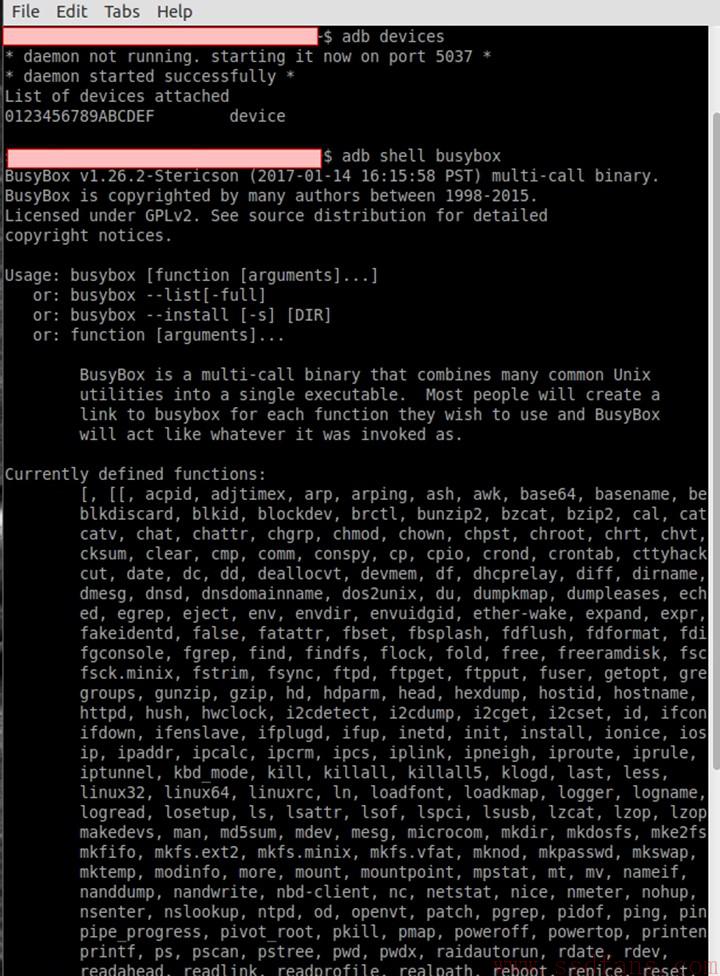

DD命令可以精确制作存储数据的镜像,因此DD生成的镜像格式成为数据取证众所周知的镜像格式。在手机上进行镜像操作前,手机需要进行root操作;之后安装busybox;再配合取证操作系统即可进行镜像操作。

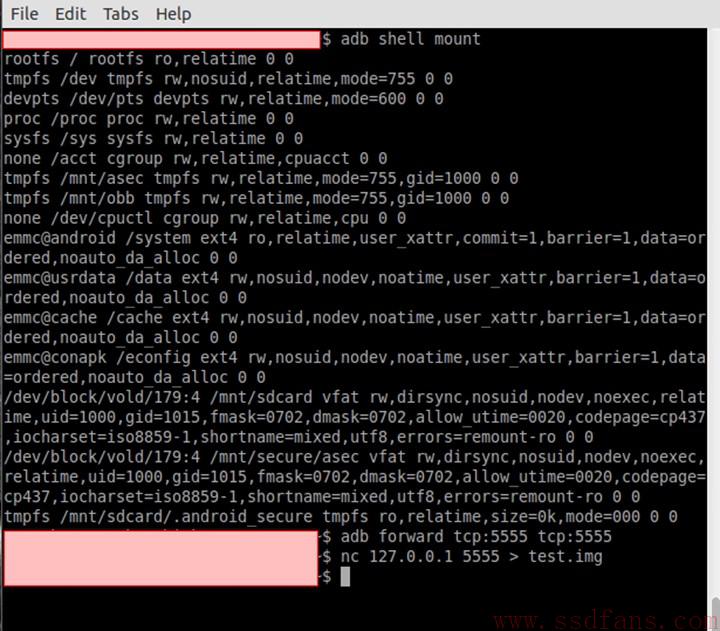

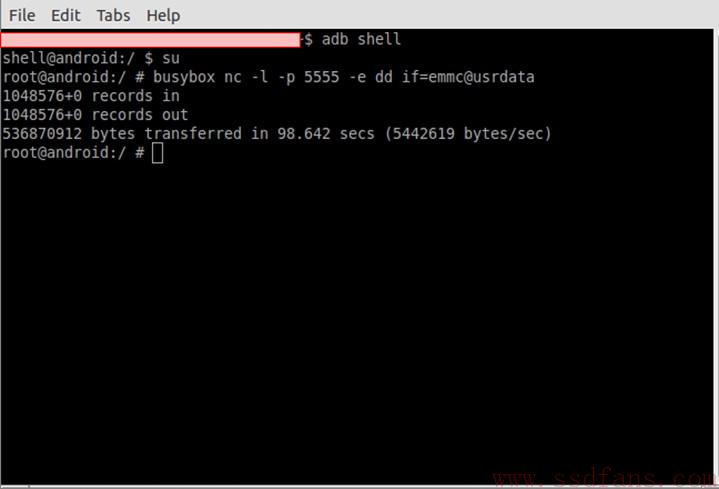

以下为操作示例

1.adb devices 查看连接手机

2.adb shell busybox 查看管道工具

3.adb shell mount 取得挂载点

4.adb forward tcp:5555 tcp:5555 设置端口映射

5.adb shell su 进入手机shell取得root权限

6.busybox nc -l -p 5555 -e dd if=data挂载点位置 手机开端口等待镜像

7.nc 127.0.0.1 5555 > data.img 将镜像拉回本地

8.后续可使用R-STUDIO等工具分析镜像文件

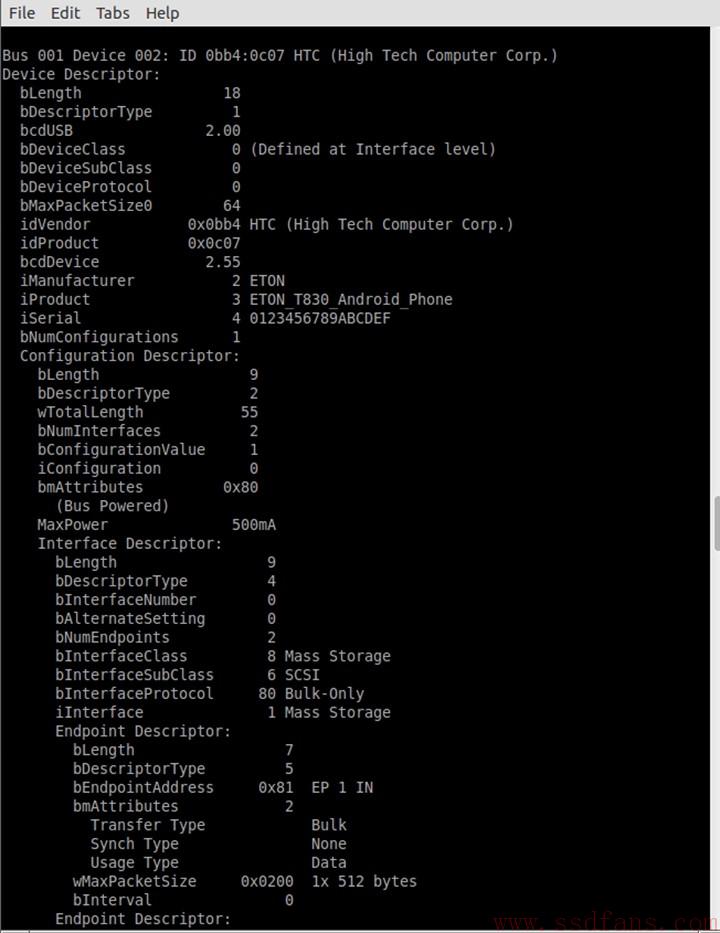

此外我们还用lsusb命令查看了连接手机的信息

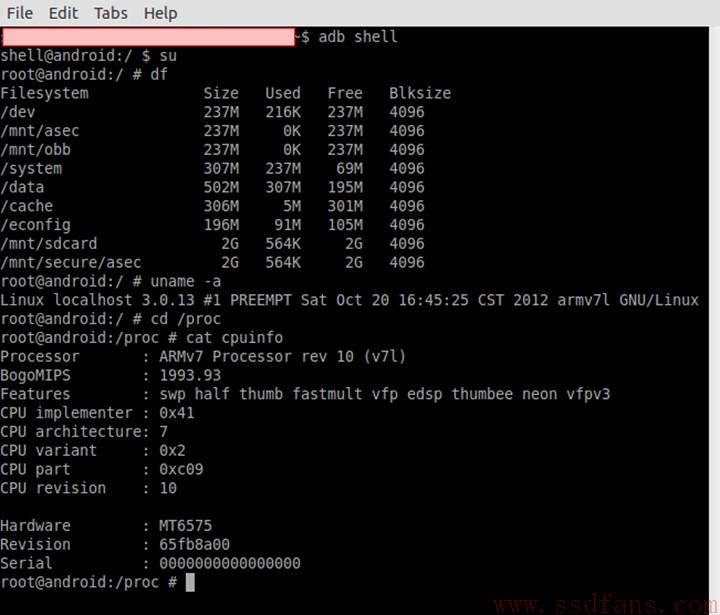

同时进入手机查看了设备的信息

最后总结一下,首先应该先尝试简单.低风险的数据采集方式(比如逻辑分析方式);如果未达效果,再尝试更进一步的方法(比如dd方式等)。JTAG和ISP.以及芯片拆焊的操作应由经验丰富的人员操作,并且应始终非常小心。

【本文由“ssdfans”发布,2017年10月1日】